Ce que Google ne vous dira jamais… tout simplement parce qu’il ne le sait pas.

A l’ère des malwares et du ransomware, la cryptographie semble prête à sortir de sa réserve. Mais, la cryptographie est tellement obsédée par le secret que même le nom de son père fondateur semble avoir été créé pour ne pas pouvoir être tapé dans Google, mémorisé, ni même tout simplement orthographié convenablement. C’est tout juste si Google parvient à le trouver. Pourtant, des siècles d’inventivité pourraient venir inspirer les entreprises qui recherchent des solutions pour introduire davantage de sécurité au sein du monde digital, décidément de plus en plus mal fréquenté.

Il y a un nom que Google ne connaît pas encore. Celui d’Abu Yûsuf Ya’qûb ibn ‘Ishâq as-Sabbâh al-Kindi, philosophe et mathématicien arabe du neuvième siècle mais surtout, père de la cryptographie.

La cryptographie, qui constitue un pan important de la sécurité informatique mais pas le seul, est passée par cinq phases qui toutes ont un nom ésotérique et qui toutes reposent sur une créativité sans pareille. Reste encore à trouver le nom de la sixième phase et surtout à lui donner un contenu, puisqu’elle reste à inventer.

La stéganographie ou le tatouage pour passer incognito

La stéganographie est l’art de la dissimulation. Son objet est de faire passer inaperçu un message dans un autre message. L’exemple connu le plus extraordinaire nous est parvenu par l’entremise de l’historien Hérodote qui relate dans son Histoire une technique de dissimilation de message surprenante.

La stéganographie est l’art de la dissimulation. Son objet est de faire passer inaperçu un message dans un autre message. L’exemple connu le plus extraordinaire nous est parvenu par l’entremise de l’historien Hérodote qui relate dans son Histoire une technique de dissimilation de message surprenante.

Deux hommes habitant deux contrées différentes vont procéder comme suit pour s’envoyer un message secret : le premier va faire appeler l’un de ses esclaves, lui dire qu’il s’inquiète pour sa santé et qu’il souhaite pratiquer une opération médicale sur lui afin qu’il reste en forme et puisse continuer à le servir. L’esclave est alors endormi. Ses cheveux sont rasés et le message secret est tatoué sur son crâne. Les semaines passent et ses cheveux ont repoussé, cachant le message dont l’esclave ne sait pas lui-même qu’il en est le porteur. Son maître l’ausculte à nouveau et lui explique qu’il va devoir subir une seconde intervention médicale auprès de l’un de ses amis. L’esclave est ainsi envoyé chez cet ami et ne risque pas de révéler le message qu’il porte en chemin, puisqu’il l’ignore lui-même. Recouvert par les cheveux, aucun autre homme ne songe à prendre connaissance du message non plus. Arrivé chez son destinataire, l’esclave subit une seconde opération au cours de laquelle il est endormi. De nouveau son crâne est rasé et le message peut-être lu par son destinataire. Il restera ensuite quelques semaines en convalescence, le temps que ses cheveux repoussent une nouvelle fois, avant de s’en retourner chez son maître.

La force de cette technique de stéganographie est que le porteur du message lui-même ignore qu’il porte le message. Mais, cette technique redoutable n’est plus possible aujourd’hui car elle suppose qu’au moins quatre conditions soient réunies :

- L’existence de l’esclavage.

- L’asymétrie de l’information entre les hommes, les premiers pouvant exploiter l’ignorance des seconds.

- L’absence de la nécessité d’aller vite puisque cette méthode prend du temps.

- L’éloignement relativement faible des distances qui séparent les protagonistes.

Quatre conditions qui n’existent plus à l’ère digitale, foyer incontestable de l’insécurité informatique, où l’information n’a jamais autant été partagée, où tout va très vite, etc. Bref, il faut autre chose.

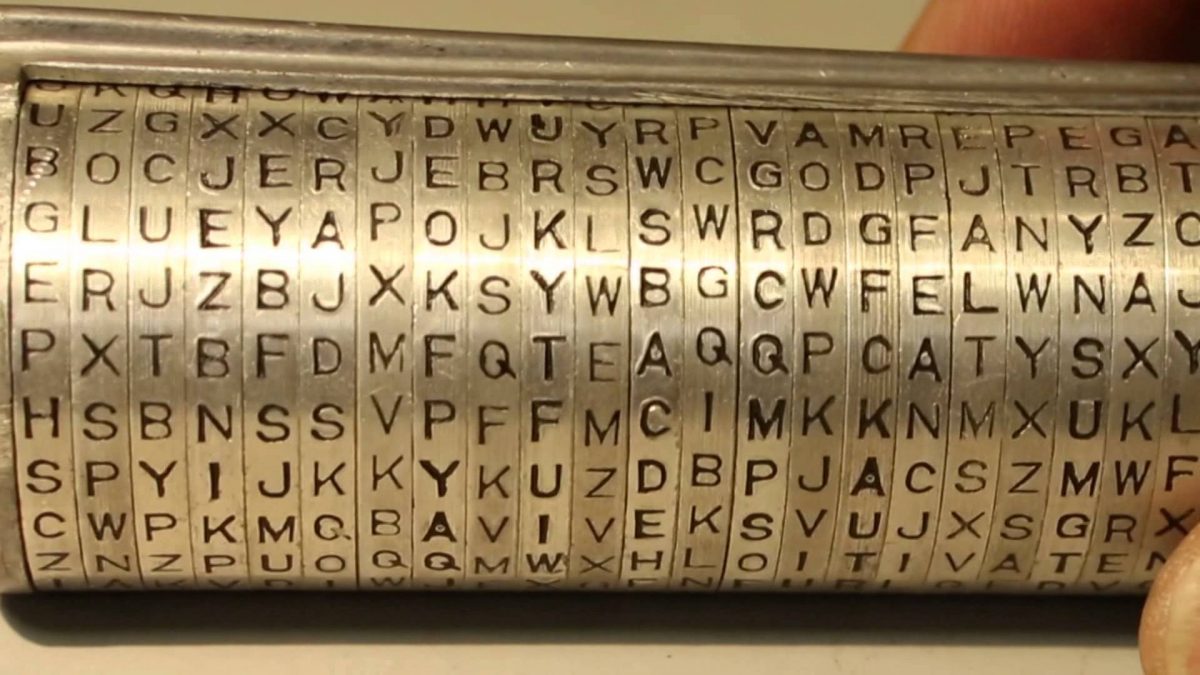

Scytale Spartiate ou l’art d’embrouiller les esprits

Particulièrement astucieuse, cette technique de cryptage de messages se décompose en plusieurs étapes : tout d’abord, on se munit d’un bâton des plus ordinaires, des plus anodins, mais dont le diamètre est précis et surtout connu de ceux qui vont échanger des messages. Ensuite, une bandelette de tissu est enroulée en spirale tout autour du bâton. Puis, le message est écrit sur la bandelette dans le sens de la longueur du bâton. Enfin, la bandelette est retirée du bâton et envoyée (sans le bâton) au destinataire du message crypté. Quiconque trouve la bandelette ne comprendra rien à l’enchaînement des lettres qui la recouvre. En revanche, le destinataire qui se dotera d’un bâton du même diamètre que celui de l’auteur du message, enroulera la bandelette autour de celui-ci et pourra ainsi lire le message.

Hyper ingénieuse, cette méthode comporte des limites qui l’éloignent des besoins modernes de la cryptographie.

- Elle limite le nombre de messages envoyés.

- Tel les premiers SMS ou premiers tweets, chaque message ne peut pas dépasser une certaine longueur.

- Elle demande du temps.

Il faut donc trouver autre chose.

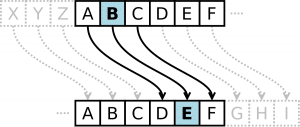

Le message secret polyalphabétique, ou comment se mettre aux langues étrangères et mêmes à celles qui n’existent pas

Versé dans les statistiques, la linguistique et les mathématiques dont les progrès étaient fulgurants à Bagdad, où il vivait au neuvième siècle, Al-Kindi décrit simplement sa méthode dans son traité intitulé A Manuscript on Deciphering Cryptographic Messages. Pour décrypter un message, il suffit de trouver un autre texte suffisamment long et écrit dans le même langage que le message. Une analyse de la fréquence des lettres permet de déterminer la lettre la plus fréquemment utilisée. Celle-ci est baptisée « Première » ; la seconde lettre la plus fréquemment utilisée est baptisée « Seconde »; la troisième lettre la plus fréquemment utilisée est baptisée « Troisième », etc. Puis, il faut appliquer la même méthode au message crypté. Ensuite, par transposition, le message peut être déchiffré. Cette méthode est parfaite pour décrypter des messages eux-même écrits dans une langue inventée de toutes pièces par ceux qui souhaitent communiquer dans le secret.

Une piste qu’il faut peut-être continuer à explorer à l’ère digitale, compte tenu que le Web a vu naître une multitude de langages, plus ou moins officiels. Voir notre article : Et si un langage informatique devenait la langue universelle ?

La cryptanalyse, ou un disque pour ne plus tourner en rond

La Renaissance permit également des progrès sensationnels avec le concours de Leon Battista Alberti, qui fit largement avancer la cryptographie, Johannes Trithemius ou Giovan Battista Bellasso, qui créèrent leur propre système de message secret polyalphabétique, tandis que Gerolamo Cardano et Blaise de Vigenère furent les pionniers de l’autokey ciphers, dans lequel le message est caché à l’intérieur de la clé elle-même.

Des avancées qui permirent à la cryptanalyse de se sophistiquer au point de devenir une arme décisive lors de la seconde guerre mondiale, donnant lieu à un affrontement sur le théâtre de la cryptographie entre les Nazis et le Royaume-Uni.

Les années 70 et le débarquement de la cryptographie dans le monde civil

Après être passée par la science, puis le domaine militaire, la cryptographie a largement investi le monde civil, désormais connecté à un Internet de plus en plus marqué par des attaques, des virus, des opérations de hacking, des cyber-attaques, du cyber-terrorisme, des malwares, du ransomware des individus et depuis peu, des entreprises.

Trois innovations ouvrent la porte en grand à la cryptographie moderne : en 1976, la publication par IBM de l’algorithme Data Encryption Standards (DES). L’introduction d’un algorithme public de cryptographie par Whitfield Diffie et Martin Hellman, mettant fin au monopole de la cryptographie de la National Security Agency. Le développement de l’algorithme RSA par Ronald L. Rivest, Adi Shamir et Leonard M. Adleman, du MIT, pour spécifier la méthode permettant d’utiliser l’algorithme public mentionné ci-avant.

Demain matin et l’avenir de la sécurité

L’absence totale d’insécurité n’existe pas. Nous le savons et y sommes habitués. En revanche, il existe sans doute un seuil d’insécurité que nous ne sommes peut-être pas prêts à franchir.

Les dangers du monde réel se doublent de nouvelles menaces digitales pouvant simplement atteindre notre compte Twitter, comme notre ordinateur ou notre entreprise toute entière, voire notre pays. Faut-il se préparer à une nouvelle guerre-froide opposant des pays qui peinent encore à s’allier en termes de sécurité informatique et un ennemi invisible, caché dans le code, tapi dans l’ombre des algorithmes, dissimulé entre des lignes de HTML ?

Après la résilience, qui a permis aux citoyens européens de continuer à vivre à la suite des attentats terroristes qui semblent désormais vouloir rythmer le sort des pays d’Europe, l’heure d’une résilience digitale at-t-elle sonnée ?

Pour revenir à la cryptographie, des questions d’autant plus anxiogènes que les progrès permettant de mieux nous protéger sont et doivent rester secrets.

Si vous trouvez désormais le nom d’Abu Yûsuf Ya’qûb ibn ‘Ishâq as-Sabbâh al-Kindi en effectuant une recherche dans Google, c’est peut-être un peu grâce à cet article. Pour l’heure, l’Internet des objets connectés se profile et augmente la vulnérabilité, l’insécurité et la dangerosité du monde digital. En attendant, comme nous le prédisent Robert Scoble et Shel Israël dans leur livre The Fourth Transformation, notre immersion prochaine dans un monde où nous aurons remplacé nos smartphones par des casques nous permettant d’évoluer dans des univers appartenant tantôt à la réalité virtuelle, à la réalité augmentée, ou pire à la réalité mixte, où le réel et le virtuel se juxtaposent pour le meilleur et pour le pire… les personnes, réelles ou virtuelles, que nous croiserons dans ce prochain monde auront-elles des tatouages cachés sous les cheveux ?